Minggu 5: Vulnerability Assessment

Apa itu Vulnerability Assessment (VA)

Vulnerability Assessment adalah proses untuk mengidentifikasi, mengklasifikasikan, dan memprioritaskan kelemahan keamanan pada aplikasi, jaringan, sistem, dan infrastruktur.

VA biasanya dilakukan dengan bantuan vulnerability scanner (misalnya Nessus atau OpenVAS), lalu dilanjutkan analisis manual untuk:

- memverifikasi relevansi temuan

- menyaring false positive

- menentukan prioritas perbaikan

Output VA umumnya berisi:

- Nama Kerentanan

- Severity

- Aset Terdampak

- Evidence

- Rekomendasi Remediation

Penting: hasil scanner adalah indikasi teknis. Validasi tetap wajib sebelum menyimpulkan finding.

Perbedaan VA dan Pentest

| Vulnerability Assessment | Penetration Testing |

|---|---|

| Fokus pada identifikasi kelemahan | Fokus pada pembuktian eksploitasi dan dampak |

| Cenderung luas (coverage) | Cenderung dalam (depth) |

| Output: daftar temuan prioritas | Output: attack path, bukti exploit, dan dampak nyata |

| Menjawab “apa yang mungkin salah?” | Menjawab “apa yang benar-benar bisa terjadi?” |

Keduanya saling melengkapi: VA memetakan potensi masalah, pentest memvalidasi dampak secara lebih mendalam.

Istilah pada Vulnerability Assessment

1) Vulnerability

Vulnerability adalah kelemahan atau bug pada environment organisasi (aplikasi, jaringan, infrastruktur) yang membuka peluang ancaman dari pihak eksternal maupun internal.

2) Threat

Threat adalah proses/kondisi yang meningkatkan kemungkinan terjadinya adverse event, misalnya threat actor yang mencoba mengeksploitasi vulnerability.

Semakin tinggi peluang exploit dan semakin besar reward bagi attacker, biasanya semakin tinggi nilai ancamannya.

3) Exploit

Exploit adalah kode, teknik, atau resource yang digunakan untuk memanfaatkan kelemahan pada aset.

Exploit bisa tersedia secara publik, misalnya dari database exploit atau repositori kode. Keberadaan exploit yang stabil dan mudah dipakai biasanya meningkatkan urgensi remediasi.

4) Risk

Risk adalah kemungkinan aset atau data terdampak/dirugikan akibat ancaman yang mengeksploitasi kerentanan.

Ringkasnya:

- Risk: sesuatu buruk yang bisa terjadi

- Threat: sesuatu buruk yang sedang/akan terjadi

- Vulnerability: kelemahan yang memungkinkan threat berhasil

- Exploit: cara untuk memanfaatkan vulnerability

Risk Matrix (Likelihood vs Impact)

Untuk prioritisasi awal, gunakan matrix kualitatif berikut.

| Likelihood \ Impact | Low | Medium | High |

|---|---|---|---|

| Low | 1 (Lowest) | 2 (Low) | 3 (Medium) |

| Medium | 2 (Low) | 3 (Medium) | 4 (High) |

| High | 3 (Medium) | 4 (High) | 5 (Highest) |

Interpretasi cepat:

- Low likelihood + Low impact → prioritas rendah

- High likelihood + High impact → prioritas tertinggi

- High likelihood + Low impact bisa tetap penting (risk menengah), tergantung eksposur dan skala aset

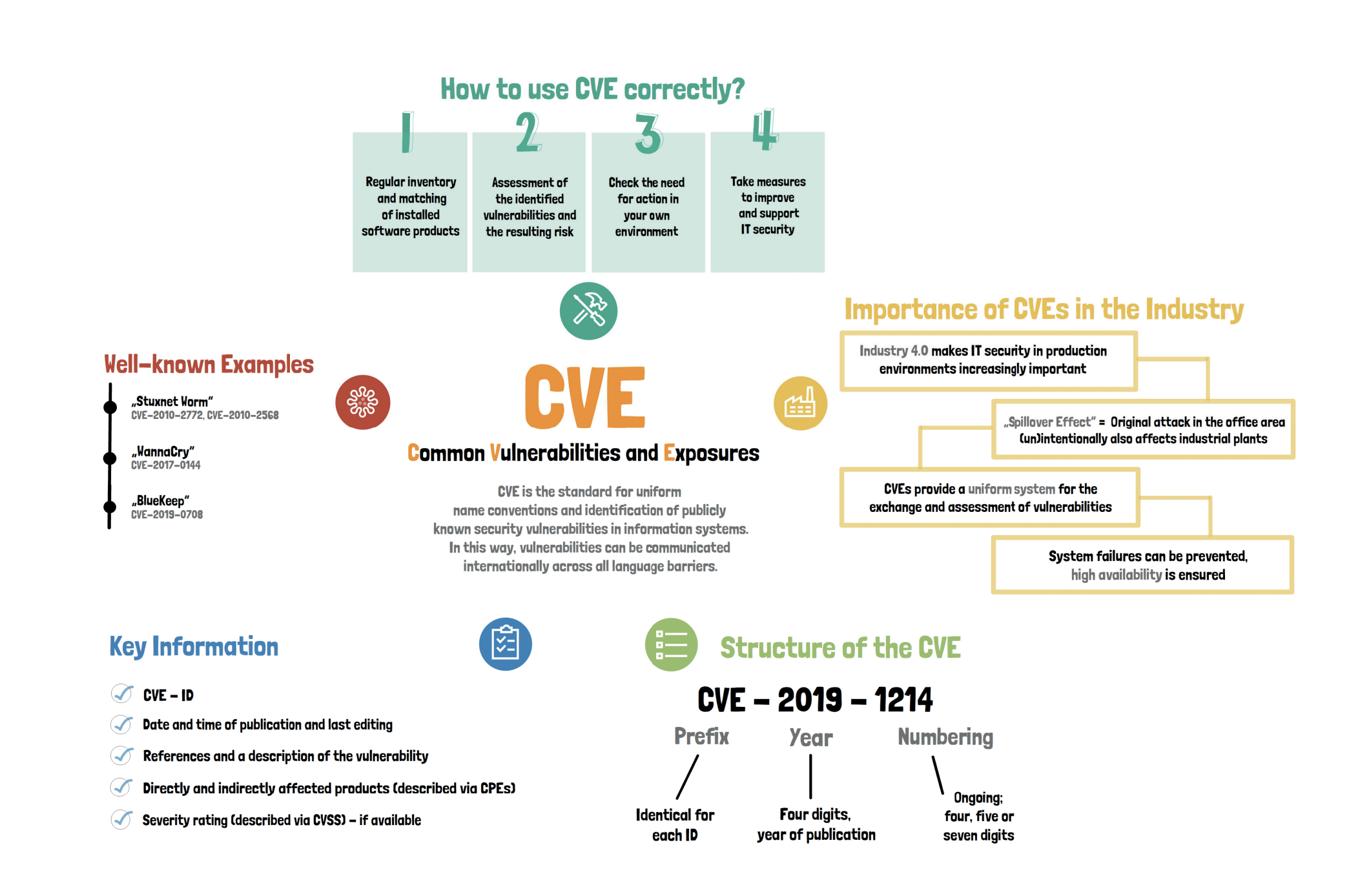

CVE dan CVSS (Ringkas)

CVE (Common Vulnerabilities and Exposures)

- Identifier unik kerentanan (misalnya `React2Shell (CVE-2025-55182)

- Identifier unik kerentanan (misalnya

React2Shell (CVE-2025-55182))

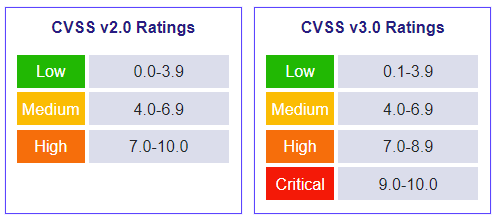

CVSS (Common Vulnerability Scoring System)

- Sistem skoring severity (0.0–10.0)

Untuk menghitung CVSS bisa dilakukan secara otomatis melalui CVSS Calculator

Hands-on

Langsung saja praktik melalui room TryHackMe